Si tienes un homelab y todavía no has pasado por la fase de obsesionarte con el acceso remoto, llegará. Es cuestión de tiempo. Un día quieres entrar a Proxmox desde fuera de casa. Otro día necesitas revisar un contenedor desde el móvil. Luego aparece la idea de conectar varias sedes, una Raspberry Pi perdida, una VPS barata y el portátil. Y ahí entras en el agujero de las VPN.

Yo he usado WireGuard a pelo y también Tailscale. Los dos me gustan. Los dos resuelven problemas reales. Y los dos se vuelven una mala elección si los usas por postureo técnico en vez de por encaje con tu caso.

Así que voy a empezar por el final. No creo que exista una respuesta universal a “qué es mejor”. Lo que existe es una pregunta más útil. ¿Qué dolor quieres evitar tú?

Porque ahí está la diferencia de fondo.

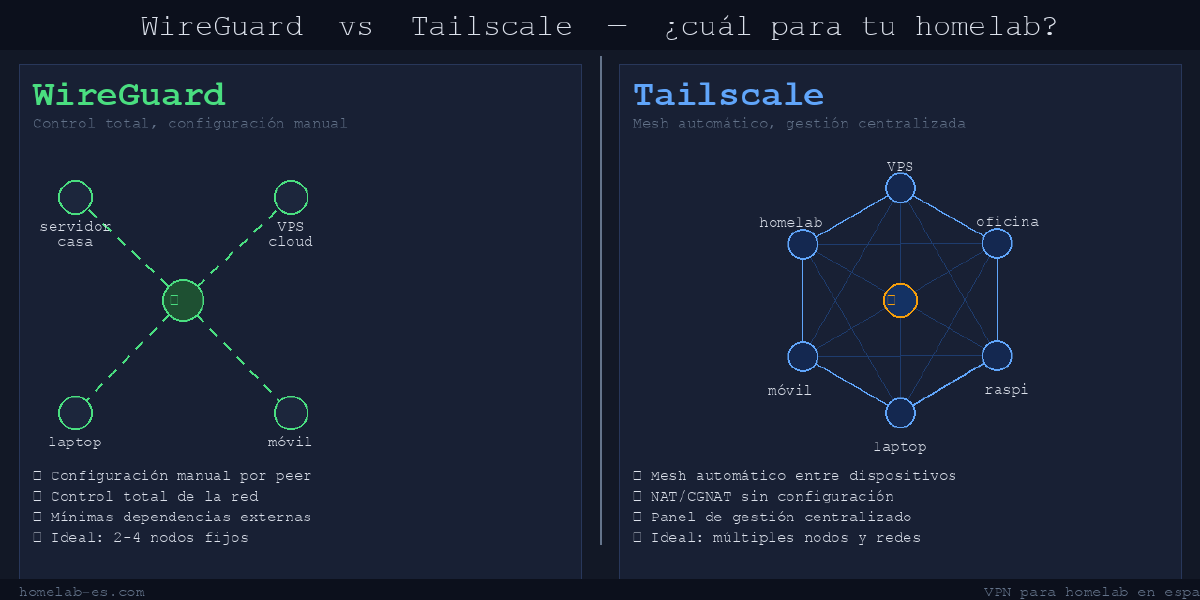

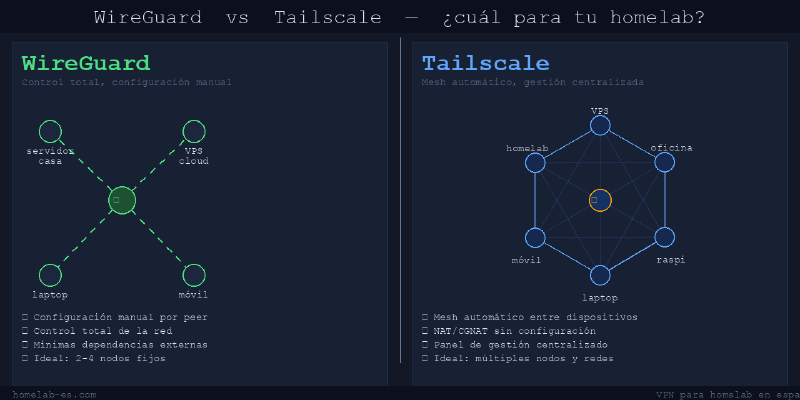

WireGuard me gusta cuando quiero control puro, menos capas y una infraestructura que entiendo de arriba abajo.

Tailscale me gusta cuando quiero llegar antes, mantener menos cosas y no volver a pensar en NAT traversal a las once de la noche mientras estoy medio dormido.

Lo primero que conviene entender#

Tailscale no compite contra WireGuard como si fueran tecnologías totalmente distintas. Tailscale se apoya en WireGuard. Esa parte es importante porque evita muchos debates absurdos en foros. No estás eligiendo entre cifrado bueno y cifrado malo. Estás eligiendo entre WireGuard como base mínima y Tailscale como capa adicional de red, identidad y gestión encima de WireGuard.

Y esa capa adicional tiene ventajas reales. También tiene costes reales.

Mi experiencia con WireGuard puro#

WireGuard me enamoró la primera vez que lo monté bien. Venía de OpenVPN, que me parecía competente pero pesado. WireGuard fue como abrir una ventana. Configuración corta, rendimiento muy bueno, latencia baja y una sensación general de limpieza que cuesta explicar si no has sufrido túneles más antiguos.

La primera victoria de WireGuard es mental. Lees la configuración y entiendes qué pasa. Claves, peers, redes permitidas, endpoint si hace falta. No hay una catedral de opciones. Hay piezas razonables.

En un escenario simple, por ejemplo portátil + servidor de casa o móvil + gateway del homelab, WireGuard me parece casi perfecto. Lo levantas rápido, consume poco, funciona bien y no mete demasiada magia entre medias.

Pero en cuanto el entorno crece, empiezan las preguntas incómodas.

- ¿Cómo gestionas más peers sin convertir el inventario en una libreta caótica?

- ¿Qué haces cuando cambian IPs públicas?

- ¿Cómo resuelves CGNAT o doble NAT sin apoyarte en un punto público?

- ¿Cómo revocas acceso sin tocar varias configs?

- ¿Cómo das acceso fino a una persona o a un dispositivo sin montar más estructura alrededor?

Ahí sigue siendo bueno, pero ya no es simple por sí solo. Ahí es donde mucha gente vende WireGuard como si fuera suficiente para todo y en realidad lo que están usando es WireGuard más un puñado de scripts, DNS dinámico, automatizaciones y paciencia.

Mi experiencia con Tailscale#

La primera vez que monté Tailscale sentí algo muy poco común en networking. Alivio. Instalar cliente, iniciar sesión, autorizar nodo y empezar a llegar a otros dispositivos casi sin pensar. Para alguien con varios equipos, redes diferentes y necesidad de acceso remoto frecuente, la experiencia es muy buena.

Lo que Tailscale resuelve muy bien es la parte aburrida. Descubrimiento, identidad, claves efímeras, NAT traversal, red mesh, panel de administración y ciertas funciones que en WireGuard puro te tocaría coser a mano.

Y no hablo de comodidad vacía. Hablo de tiempo real recuperado.

Cuando tengo que conectar rápido un portátil, un móvil, un servidor en otra ubicación y alguna máquina auxiliar, Tailscale me ahorra un montón de fricción. No necesito pensar demasiado en puertos abiertos, ni en quién habla con quién, ni en qué IP pública tenía ese sitio antes de reiniciarse el router.

Además, para homelab tiene tres cosas que me parecen especialmente potentes.

La primera es el concepto de exit node. Poder salir a Internet desde un nodo concreto viene genial cuando quieres navegar como si estuvieras en casa o cuando necesitas sacar tráfico por un punto controlado.

La segunda es subnet router. Eso me ha ahorrado instalar clientes en algunos dispositivos o redes donde no tenía ganas de tocar demasiado.

La tercera es el modelo de ACL y políticas. No es perfecto para todos los planes ni para todos los gustos, pero operativamente es más agradable que editar a mano una colección de peers cuando la topología empieza a crecer.

Donde WireGuard sigue ganando para mí#

A pesar de todo eso, no me he vuelto un fanático de Tailscale. Hay varios puntos donde sigo prefiriendo WireGuard puro.

1. Control total#

Con WireGuard siento que la red es mía de verdad. Las claves, los endpoints, las rutas, la lógica de conexión. Todo depende de mí. Eso tiene más trabajo, pero también menos dependencia de terceros.

2. Menos piezas externas#

Tailscale necesita un plano de control. Aunque el tráfico entre nodos vaya directo en muchos casos, sigue existiendo una capa de servicio y de coordinación que no controlas igual que un túnel WireGuard clásico. A mucha gente eso le da igual. A mí a veces me molesta por principio y otras veces me da exactamente lo mismo. Depende del sistema.

3. Escenarios muy simples#

Si solo quiero conectar dos o tres cosas fijas, WireGuard me parece más elegante. Menos cuenta, menos panel, menos historia.

4. Integración con appliances o firewalls concretos#

Hay equipos donde WireGuard está muy bien integrado y Tailscale no es la opción natural. En esos casos me voy a lo simple y listo.

Donde Tailscale me gana casi siempre#

1. Redes cambiantes#

Cuando hay muchos nodos, ubicaciones o dispositivos móviles, Tailscale me compensa enseguida.

2. CGNAT y redes ingratas#

Aquí no tengo ganas de heroísmo. Si el problema es feo y Tailscale lo resuelve con menos trabajo, uso Tailscale.

3. Compartir acceso sin demasiado dolor#

Dar acceso puntual o gestionar permisos me resulta bastante más cómodo en Tailscale que construyendo la misma experiencia desde cero sobre WireGuard.

4. Menos mantenimiento mental#

Esto no sale mucho en benchmarks y para mí vale oro. Tailscale me ocupa menos espacio en la cabeza. Cuando una herramienta de infraestructura desaparece del radar porque simplemente funciona, la valoro mucho.

El tema del rendimiento, que siempre sale#

Aquí voy a pinchar un poco el globo. En homelab real, el rendimiento rara vez es el factor decisivo entre WireGuard y Tailscale. WireGuard puro puede tener ventaja en simplicidad y en ausencia de capas extra, sí. Pero en la práctica, para acceso remoto, administración, servicios internos y tráfico normal, la diferencia no me ha cambiado la vida.

Donde sí noto diferencias es en cómo llega la conexión.

Si Tailscale consigue conexión directa entre nodos, va muy bien. Si cae en relay por la razón que sea, el rendimiento puede no ser igual de bonito. Esa es una de las cosas que conviene vigilar si vas a usarlo para cargas más sensibles.

Con WireGuard, como lo diseñas tú, tienes una previsibilidad distinta. También tienes más trabajo para llegar ahí.

Mi resumen sincero es este. Si estás decidiendo entre ambos por ganar unos pocos puntos teóricos mientras sigues administrando tres túneles y una docena de rutas a mano, probablemente estás optimizando la métrica equivocada.

Seguridad, sin fanatismos#

Ambos me parecen opciones sólidas si están bien montadas. El error típico aquí es pensar que más comodidad equivale a menos seguridad o que más complejidad manual equivale a más pureza y por tanto a más seguridad. No funciona así.

WireGuard tiene la belleza de lo pequeño. Menos superficie lógica, menos historia, menos adornos. Eso me gusta mucho.

Tailscale añade identidad, políticas, coordinación y servicios extra. Esa capa adicional introduce más elementos, pero también evita errores humanos bastante comunes. Y los errores humanos son una fuente de inseguridad gigantesca en homelab.

He visto más setups inseguros por mala gestión artesanal que por usar una solución gestionada con criterio. Así que mi regla aquí es simple. Elige lo que puedas mantener bien dentro de tres meses, no lo que te haga sentir más purista hoy.

Mis casos de uso reales#

Para que esto no se quede en teoría, te dejo cómo suelo pensarlo.

Uso WireGuard cuando:#

- Quiero unir dos puntos fijos

- Tengo control de ambos extremos

- No necesito panel bonito ni identidad federada

- Quiero entender y tocar toda la configuración

- Me importa mucho reducir dependencia externa

Uso Tailscale cuando:#

- Hay varios dispositivos y usuarios

- Necesito acceso desde móvil y portátil sin dramas

- Hay redes con CGNAT o conexiones cambiantes

- Quiero exponer una subred sin instalar cliente en todo

- No quiero perder una tarde por cada nodo nuevo

Uso ambos cuando:#

Sí, también hago esto. No veo ningún problema en mezclar.

Por ejemplo, WireGuard puro para ciertos túneles estables de infraestructura y Tailscale para acceso operativo, móviles, portátiles o redes menos previsibles. No hay premio por casarte con una sola herramienta.

Lo que nadie te dice del factor humano#

Este punto me parece clave y casi nunca se comenta bien. La mejor VPN para tu homelab no es la más elegante sobre el papel. Es la que tú y tu entorno vais a usar sin romperla, sin olvidarla y sin convertir cada cambio en una microcirugía.

Yo valoro mucho la autonomía. Me gusta que mis cosas dependan de mí. Pero también he aprendido que una red demasiado artesanal puede acabar secuestrando tiempo mental que prefiero dedicar a otros servicios del homelab.

Eso me ha pasado varias veces. Montas algo impecable desde el punto de vista técnico y luego descubres que el mantenimiento acumulado te roba energía. En ese momento Tailscale empieza a parecerte menos “capa extra” y más “gracias por quitarme trabajo”.

Al revés también pasa. Si dependes mucho de una solución gestionada y un día quieres entender de verdad qué ocurre por debajo, echas de menos la sobriedad de WireGuard.

¿Cuál elegiría si empezara hoy desde cero?#

Si mi homelab fuera pequeño y solo necesitara acceso personal a unos pocos servicios, empezaría con WireGuard. Me sigue pareciendo la mejor escuela para entender VPN moderna sin cargar con demasiada herencia histórica.

Si mi prioridad fuera conectividad rápida entre muchos dispositivos, varias ubicaciones y menos fricción posible, empezaría con Tailscale sin pensarlo demasiado.

Si me preguntas cuál uso más cómodo hoy, Tailscale.

Si me preguntas cuál me da más sensación de propiedad y control, WireGuard.

Y esa tensión, la comodidad frente al control, es justo la razón por la que no quiero vender una respuesta única. En homelab casi nunca existe.

Mi recomendación corta, por si quieres saltarte todo el post#

- WireGuard si quieres control, simplicidad base y pocos nodos

- Tailscale si quieres velocidad de despliegue, menos dolores de cabeza y una red que crece contigo

- Ambos si entiendes qué papel cumple cada uno y dejas de buscar una religión técnica

Mi conclusión después de pelearme con los dos#

He dejado de discutir esto como si fuera un combate. WireGuard no “pierde” porque Tailscale sea más cómodo. Tailscale no “hace trampa” por apoyarse en un plano de control. Son herramientas distintas para problemas que se parecen, pero no siempre son el mismo.

En mi homelab, WireGuard sigue teniendo un sitio muy claro. Me gusta su limpieza, su rendimiento y lo poco que necesita para funcionar bien.

Tailscale, por su parte, se ha ganado otro sitio igual de claro. Me quita trabajo, resuelve escenarios feos y me deja entrar donde necesito sin montar un drama de red cada vez.

Si tuviera que resumirlo en una frase que de verdad me creo, sería esta. Cuando quiero sentir que diseño la carretera, uso WireGuard. Cuando solo quiero llegar al destino, uso Tailscale.

Y casi siempre, si soy sincero conmigo mismo, llegar al destino importa más.